par Matthew Rogers

CISO mondial

Syntax

Introduction

Avec le nombre croissant de menaces enregistrées provenant de cyberattaques, de violations de données, de diverses formes d’exposition au travail à distance ou de complexités liées à vos propres appareils, il est important que les dirigeants mettent en place des solutions de contrôle d’accès plus sécurisées. Beaucoup se sont tournés vers l’architecture Zero Trust, qui est un élément de la façon dont la sécurité informatique a évolué au-delà des pare-feux autrefois suffisamment performants du passé.

Commençons par une définition du National Institute of Standards and Technology, une autorité sur le sujet, qui a publié un document de 59 pages sur le Zero Trust, NIST. SP.800-207. Il présente le Zéro Confiance comme une série de principes qui, au fond, sont l’application à la fois du gros bon sens et des stratégies de « défense en profondeur ».

Définition de la confiance zéro

Pour nos besoins ici, Zéro Confiance est un concept de sécurité axé sur l’idée que les organisations ne devraient automatiquement faire confiance à personne ou à quoi que ce soit, à l’intérieur ou à l’extérieur de leur réseau, qu’il en fasse partie ou non. Cela signifie que les organisations doivent vérifier l’identité des utilisateurs et des appareils avant de leur accorder l’accès à des informations ou systèmes sensibles, et doivent surveiller et protéger continuellement leurs réseaux pour prévenir les accès non autorisés.

Une organisation peut mettre en œuvre un modèle de sécurité Zéro Confiance en comprenant et documentant d’abord son paysage informatique, en établissant une surface de protection, en déployant des solutions de bord de services d’accès sécurisé (SASE), en créant une politique de sécurité basée sur l’identité et en tirant parti de l’authentification multifacteur.

Par exemple, l’authentification basée sur l’identité peut être utilisée pour s’assurer que les utilisateurs sont bien ceux qu’ils prétendent être, et l’authentification multifactorielle peut être utilisée pour vérifier qu’ils disposent des privilèges nécessaires pour accéder au système. Les entreprises peuvent aussi utiliser la segmentation du réseau pour s’assurer que les utilisateurs n’ont accès qu’aux ressources nécessaires. De plus, le chiffrement, la surveillance et d’autres mesures de sécurité peuvent être utilisés pour mieux sécuriser le réseau.

Zero Trust et l’ERP

Les systèmes ERP, tels que JD Edwards, sont des candidats parfaits pour les protections d’un design Zero Trust. Ils peuvent être des systèmes difficiles à patcher avec Windows pour accomplir cette fonction, souvent avec de longues périodes entre le développement, l’assurance qualité et la production. Les systèmes ERP ne peuvent jamais être hors ligne, et ils doivent être accessibles partout 24×365. Les systèmes ERP fonctionnent comme le cerveau figuré de l’organisation et doivent être protégés.

Basé sur le cloud Syntax Les solutions Zero Trust Network Access (ZTNA) peuvent être particulièrement bénéfiques pour les organisations disposant d’une main-d’œuvre distribuée ou qui doivent accéder à JD Edwards (JDE) à partir de plusieurs endroits. Ces solutions offrent un accès sécurisé à JDE depuis n’importe quel appareil, n’importe où, sans avoir besoin de VPN, facilitant ainsi l’accès à JDE depuis des endroits éloignés. L’élimination de ces VPN offre des économies de coûts ainsi qu’une gestion d’accès simplifiée. En résumé, en utilisant Syntax Les solutions ZTNA dans un environnement cloud peuvent offrir une couche supplémentaire de sécurité à JDE, aidant à réduire le risque d’accès non autorisé ou de violations de données et en garantissant que seuls les utilisateurs et appareils de confiance y aient accès.

Syntax Leadership en zéro confiance pour JD Edwards

Syntax et JDE signifie Zero Trust par conception. À Syntax nous intégrons des composantes de Zero Trust dans nos solutions pour JDE depuis avant que Zero Trust ne devienne une stratégie définie. À Syntax Nous examinons continuellement les méthodologies et concepts de sécurité les plus récents par rapport à nos conceptions actuelles, en collaboration avec une évaluation étape par étape pour les clients, comme décrit ci-dessous :

- Évaluation des besoins :

Commencez par évaluer vos besoins et exigences en matière de sécurité, y compris les appareils et applications qui ont besoin d’accéder à JDE, ainsi que les types de données que vous devez protéger. - Configuration de la solution :

Nos experts en sécurité configureront votre solution ZTNA pour appliquer les politiques que vous avez établies pour accéder à JD Edwards. Cela implique généralement la mise en place de règles d’authentification et d’autorisation, la spécification des appareils et applications autorisés à accéder à JDE, et la définition des types de données accessibles. - Intégration ERP :

Syntax intégrera votre solution ZTNA avec JDE afin d’assurer un accès contrôlé et sécurisé à la plateforme. Cela implique généralement l’installation d’un logiciel client sur les appareils nécessitant l’accès à JDE, et la configuration de la solution ZTNA pour qu’elle fonctionne avec - Tests et validation :

Testez votre solution ZTNA pour vous assurer qu’elle fonctionne comme prévu et que l’accès à JDE est sécurisé. Cela implique généralement de simuler différents scénarios d’accès et de vérifier que la solution ZTNA applique les politiques d’accès que vous avez établies. - Surveillance et mise à jour :

Syntax surveillera votre solution ZTNA pour s’assurer qu’elle fonctionne comme prévu, et la mettra à jour au besoin pour anticiper les menaces de sécurité émergentes.

Explication du Syntax Base de confiance zéro JDE

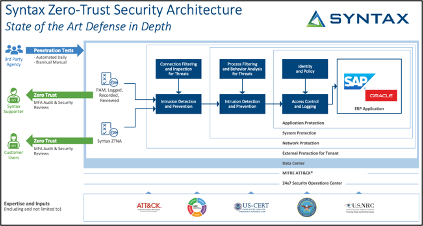

Alors, à quoi pouvez-vous vous attendre? Notre Syntax Le cadre décrit les contrôles standards de l’industrie à travers plusieurs ERP, en tirant parti de :

- Validation multifactorielle basée sur l’utilisateur et accès réseau enregistré pour chaque session, et pour chaque rôle via Syntax Accès Zéro Confiance

- Inspection en transit et protection de la JDE et des protocoles associés

- Protection de la chaîne d’approvisionnement via des séances enregistrées de soutien et application de la non-répudiation

- Surveillance basée sur l’application en utilisant Syntax EnterpriseCare© pour identifier et arrêter les transactions dangereuses

- Surveillance « en application » utilisant Syntax FraudID pour identifier et stopper les menaces internes

- Protection des données dans la base de données utilisant JDE Encrypto pour se protéger contre l’exfiltration

Inspection continue de tout le code de la plateforme et du code système pour la vérification de l’intégrité

Syntax & Cloudflare, partenaire pour Zero Trust

La mise en œuvre de ZTNA pour les clients JDE réduit considérablement le risque en diminuant l’exposition et en augmentant la visibilité des événements d’accès. L’utilisation de ZTNA peut réduire la dépendance aux connexions MPLS et VPN coûteuses tout en augmentant la réactivité lorsqu’elle est alimentée par des fournisseurs de classe mondiale. Ces avantages ont des impacts puissants pour les clients de JDE en augmentant la sécurité, la performance et réduisent les coûts. Diriger l’accès aux systèmes via ZTNA est une stratégie gagnante pour les leaders TI en 2023!

Syntax, un leader multi-nuage multi-ERP (multi-nuages), s’est associé à Cloudflare, qui possède l’un des réseaux les plus puissants au monde, pour créer une solution ERP spécifique à la confiance zéro pour les entreprises. Syntax Des solutions ZTNA pour JDE sont disponibles pour les clients nord-américains.

Cliquez ici pour parler à un expert en sécurité.