La législation sur la protection des données est un paysage en évolution. Cet article aborde trois lois – PIPEDA, CCPA et RGPD – et comment elles peuvent influencer vos systèmes JD Edwards essentiels. Dans six mois, il y en aura sûrement d’autres. Par exemple, aux États-Unis, 13 États ont une législation sur la protection des données en cours.

Une chose à noter : le RGPD représente l’ensemble complet de la législation sur la protection des données. Si vous respectez les exigences du RGPD, vous serez également conforme à la CCPA et à la PIPEDA. Les entreprises doivent comprendre le RGPD, la confidentialité des données, comment réagir avec les fournisseurs et comment le nuage influence la conformité.

En tant que cœur de votre système informatique d’entreprise, votre solution de planification des ressources d’entreprise (ERP) contient de grands volumes de données clients qui doivent être protégées. Et avec la croissance de la législation sur la protection des données à l’échelle mondiale, les données et renseignements personnels doivent être protégés. De plus, ces règlements stipulent que les individus ont le droit de consentir quant à l’utilisation de leurs données.

Un aperçu rapide et de haut niveau de la législation sur la protection des données

Loi sur la protection des renseignements personnels et les documents électroniques (PIPEDA) :

- En vigueur depuis avril 2000

- Impact sur toutes les entreprises faisant des affaires au Canada

- Obligatoire pour toute entreprise qui traite des renseignements personnels

- Les consommateurs ont le droit de savoir quelles données sont collectées

- Les consommateurs doivent donner leur consentement pour utiliser des informations personnelles

Loi californienne sur la protection de la vie privée des consommateurs (CCPA) :

- En vigueur depuis janvier 2020

- S’applique à tous les résidents de la Californie

- S’applique à toute entreprise traitant les données personnelles des résidents de la Californie

- Cela ne s’applique qu’aux entreprises ayant des revenus annuels supérieurs à 25 millions de dollars

- Les consommateurs ont le droit de savoir quelles données sont collectées et le droit d’être oubliés

Règlement général sur la protection des données (RGPD) :

- En vigueur depuis mai 2018

- S’applique à toutes les personnes au sein de l’Union européenne et de l’Espace économique européen

- S’applique à toute entreprise traitant des données personnelles de personnes de l’UE

- La loi la plus stricte sur la vie privée et la sécurité au monde

- Impose une obligation aux organisations, partout dans le monde, qui ciblent ou collectent des données relatives à des individus de l’UE

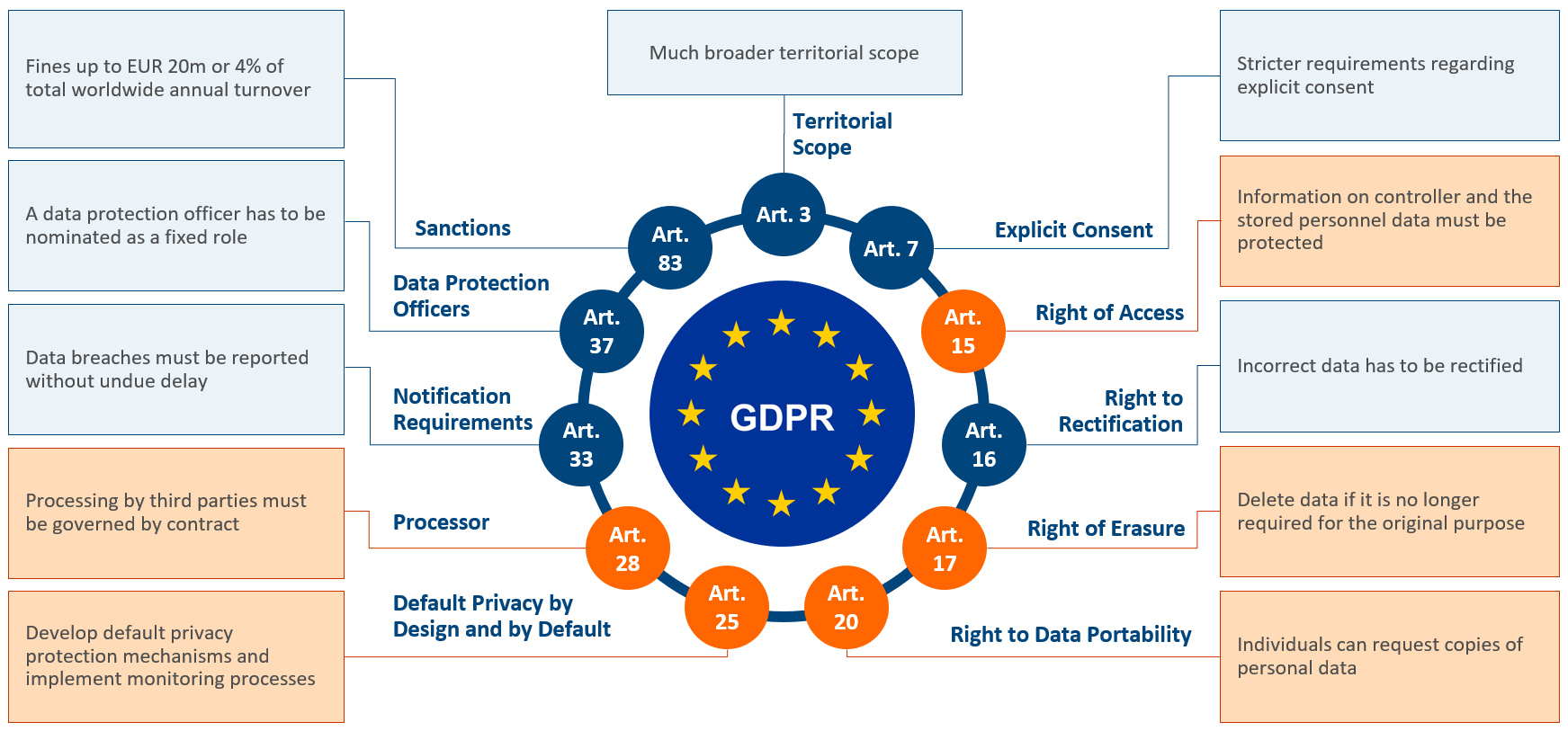

RGPD – Règlement général sur la protection des données

Le RGPD est la législation la plus exigeante et la plus stricte sur la vie privée au monde, et donc la plus pertinente pour les entreprises à respecter. Si vous êtes conforme au RGPD, vous serez dans une bonne position concernant la confidentialité des données.

Le RGPD est composé de plusieurs articles liés à divers contrôles ou conformités exigés. Notez que tous les articles ne s’appliquent pas à JD Edwards ou à ERP. Donc, d’un point de vue organisationnel, il faut se préoccuper de tous les articles, mais tous ne sont pas pertinents du point de vue de l’ERP.

Les articles du RGPD pertinents à la RE incluent :

- Droit d’accès – Les informations sur le contrôleur et les données du personnel stockées doivent être protégées

- Droit d’effacement – Supprimer les données si ce n’est plus nécessaire pour l’usage initial

- Droit à la portabilité des données – Les individus peuvent demander des copies de données personnelles

- Traiteur – Le traitement par des tiers doit être régi par un contrat

- Confidentialité par défaut dès la conception et par défaut – Développer des mécanismes de protection de la vie privée par défaut et mettre en œuvre des processus de surveillance

Les droits à la vie privée du RGPD pour les individus

Toutes les réglementations sur la protection des données sont conçues pour protéger les données d’un individu. Le RGPD est le plus complet et couvre les droits suivants. Ce sont là les enjeux fondamentaux et la base des règlements actuels sur la protection des données.

Confidentialité des données et ERP

Des systèmes ERP comme JD Edwards peuvent contenir une grande quantité de données personnelles de clients. Les organisations devraient adopter une culture de gestion responsable des données afin de protéger l’organisation et le client. De plus, les organisations devraient adopter une politique de confidentialité pour s’assurer que l’accès aux renseignements personnels soit limité et conforme aux règlements sur la protection des données.

Les entreprises ont souvent du mal avec le « droit à l’oubli » avec leurs systèmes ERP. Les entreprises doivent prouver que chaque enregistrement des données d’un individu a été complètement effacé. Concernant JD Edwards et les systèmes ERP, cela peut poser problème, surtout avec des sauvegardes système qui peuvent parfois remonter à plusieurs années. C’est un défi qui doit être relevé dans la solution de conformité d’une organisation.

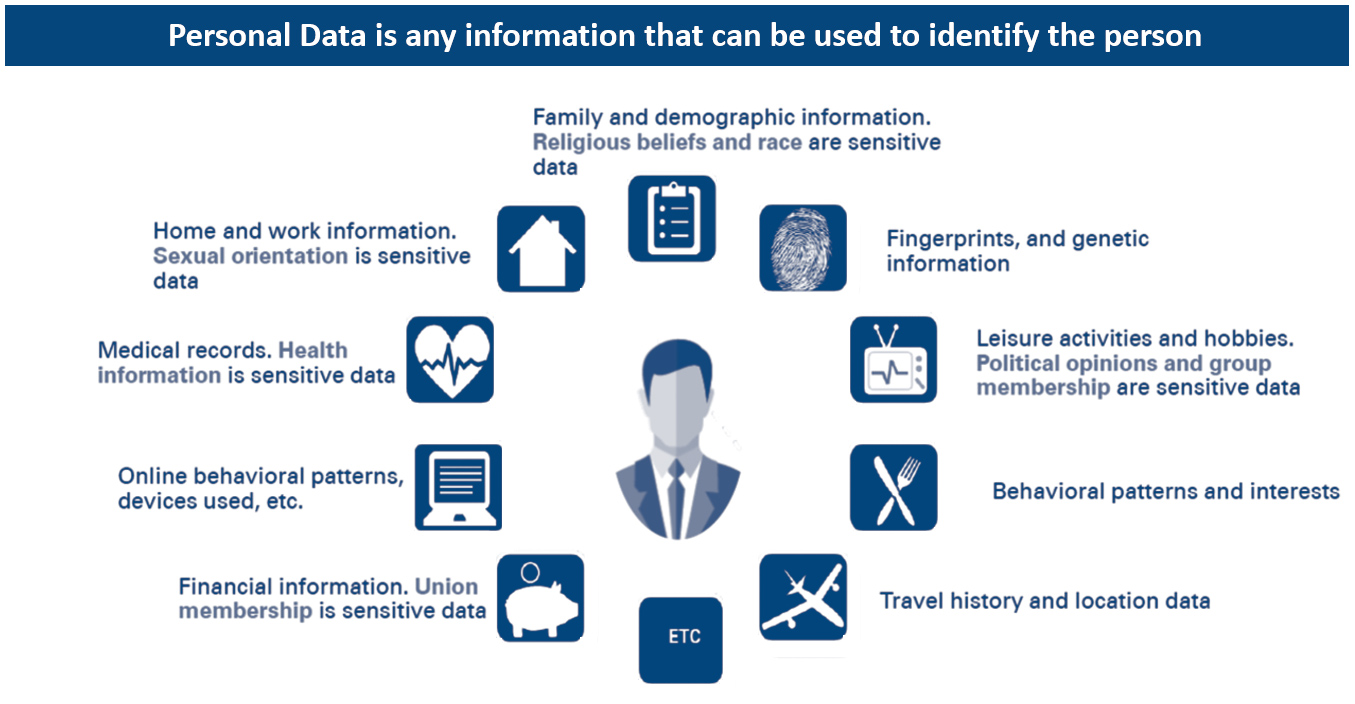

Données personnelles et JD Edwards

Les données personnelles sont toute information pouvant être utilisée pour identifier une personne.

Il n’y a pas de case facile à cocher dans JD Edwards pour localiser les données d’un individu. Tu dois aller le chercher. Par conséquent, cela peut faire l’objet d’une certaine interprétation.

Tous ces éléments ne sont pas standards chez JD Edwards, mais selon votre entreprise et les outils que vous utilisez, voici quelques informations que vous pourriez avoir besoin de protéger.

- Informations sur la maison et le travail

- Informations financières

- Historique des voyages

- Informations sur la santé

- Croyances religieuses

- Informations démographiques familiales

- Empreintes digitales ou informations génériques

- Activités de loisirs et passe-temps

- Comportements et intérêts

- Patrons comportementaux en ligne

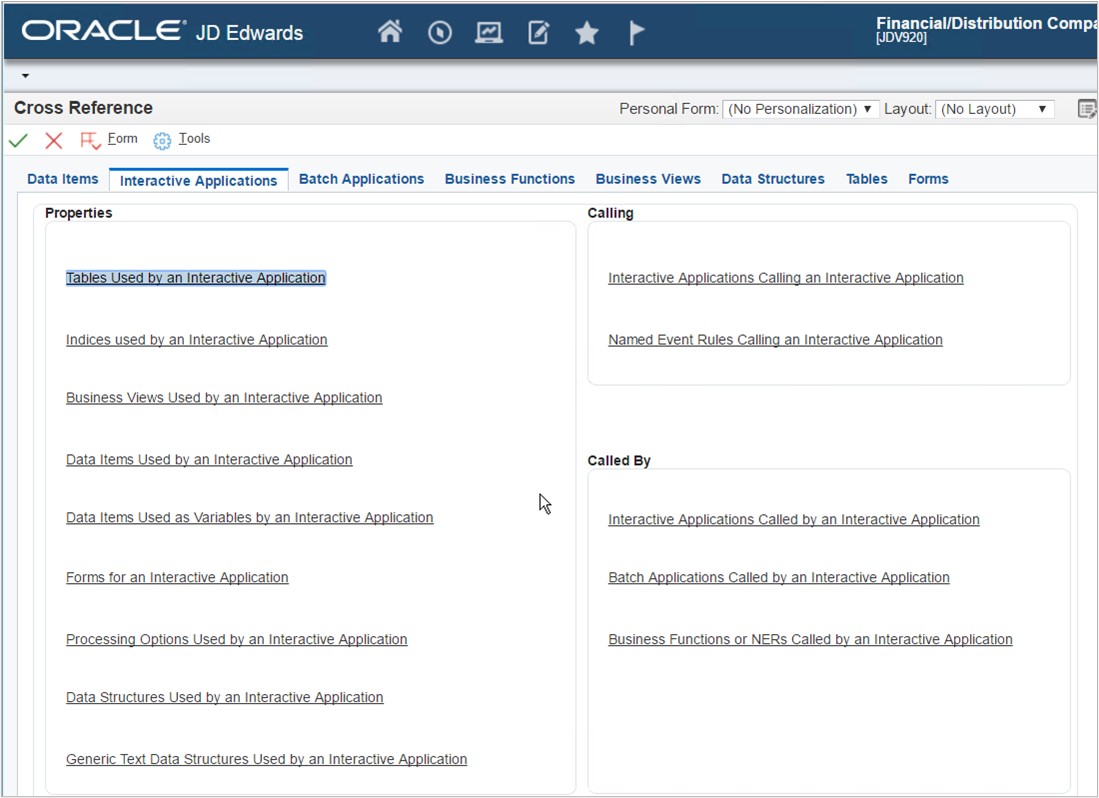

Comment trouver des données personnelles dans JD Edwards

L’outil JD Edwards Cross Reference Facility devrait toujours être construit et toujours disponible. Il fournit toutes les interrelations entre tous les composants de JD Edwards. Par exemple, lorsque l’assurance sociale, les informations postales ou les informations sur le genre sont utilisées dans tout le système. L’outil Cross Reference Facility est essentiel du point de vue de la criminalistique ainsi que du développement et de l’administration pour fournir des informations de protection et de conformité.

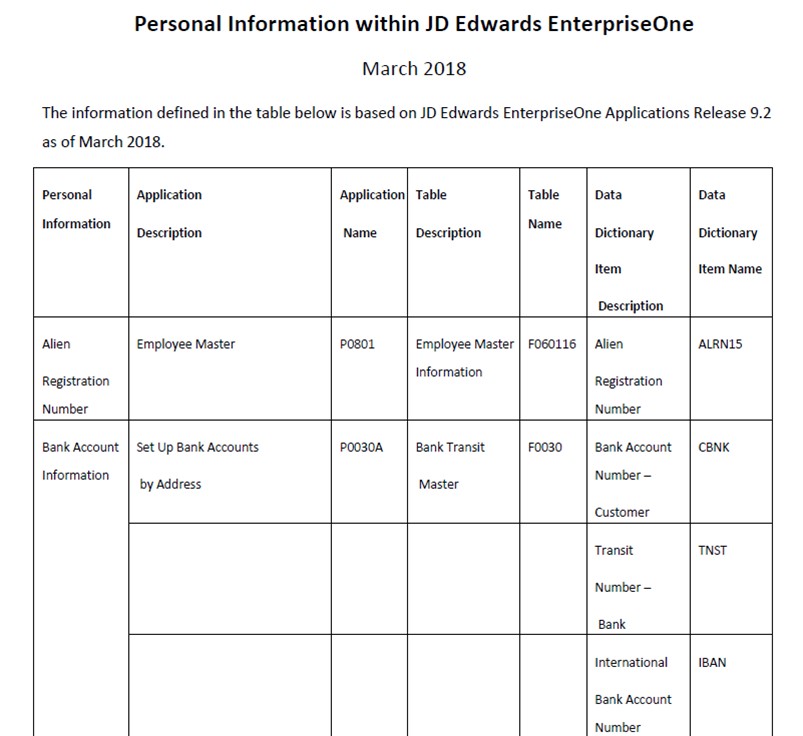

Le document d’information personnelle de JD Edwards (ID Doc 2388299.1) peut aussi être utile pour identifier les renseignements personnels. Il détermine quelles applications, tableaux et éléments du dictionnaire de données gèrent et stockent les informations personnelles des clients, fournisseurs et employés. En utilisant ces détails, vous pouvez utiliser l’outil de référence croisée pour identifier tous les emplacements dans le système où ces éléments de données existent.

Qu’est-ce que la protection des données?

La protection des données est l’un des principes essentiels du RGPD et d’autres réglementations sur la protection des données.

Selon les termes du RGPD, vous devez avoir un agent de protection des données nommé. C’est la responsabilité de ce rôle d’assurer la conformité des données. Pour assurer une protection adéquate des données, vous avez besoin d’une gestion efficace de la sécurité des données et d’une stratégie de sécurité robuste.

JD Edwards dispose de plusieurs outils pour permettre une stratégie de sécurité robuste. Ces outils peuvent aider à restreindre ce que les utilisateurs peuvent faire et ce qu’ils peuvent voir dans le système. En limitant l’accès et les fonctionnalités, ces outils permettent une protection des données plus efficace.

Parmi les outils de sécurité des applications basés sur les objets de JD Edwards, on retrouve :

Outils de sécurité des objets

- Sécurité des applications

- Sécurité d’action

- Sécurité des rangées

- Sécurité de la colonne

- Sécurité des options de traitement

- Sécurité des onglets

- Sécurité de sortie

- Sécurité exclusive des applications

- Appels externes

- Solution Explorer Sécurité

- Navigateur de données

- Objet média

- Sécurité des portails

- Services d’affaires publiés (BSSV)

- Sécurité de la sélection des données

- Sécurité des requêtes applicatives

Objets définis par l’utilisateur (UDO)

- E1 Pages

- Navigateur de données

- CafeOne

- Requêtes avancées

- Modifications utilisateur

- Chemin rapide

- Explorateur de solutions

- Rapports OneView

- Listes de surveillance

Autres outils de sécurité

- Sécurité des unités d’affaires

- Sécurité des mots de passe

- Vie privée des données

- Suivi des changements de données

- Partage des UDC

Devenir conforme

La conformité n’est pas excitante. C’est beaucoup de paperasse. Grâce à une analyse approfondie des exigences du RGPD, Syntax a identifié plus de 100 points préoccupants. Environ 85% de ces éléments sont contractuels, tandis que les 15% restants sont liés à la sécurité ERP.

Syntax Recommande huit étapes pour mesurer votre conformité et identifier les lacunes en matière de conformité :

- Sensibilisation et communication : Assurez-vous que vos employés comprennent le RGPD et communiquez avec le service et le personnel pour expliquer pourquoi vous collectez ces données

- Analyse des données personnelles : Analysez une liste de toutes les données sensibles que vous stockez et traitez

- Procédures de révision : Ayez une politique de confidentialité appropriée et révisez-la régulièrement

- Droits d’accès : Listez quels droits d’accès devraient être accordés et comment les changements doivent être gérés

- Consentement du client : Assurez-vous que vos clients consentent à ce que vous traitiez leurs données

- Brèches de données : Mettre en œuvre une procédure pour gérer les violations de données

- Évaluations d’impact : Réaliser une évaluation de l’impact sur la protection des données

- Agents de protection des données (DPO) : Déterminez si vous avez besoin d’un agent de protection des données (DPO)

Conclusion

La protection des données n’est pas excitante, mais elle est impérative. La législation prend de l’ampleur, et les entreprises doivent comprendre et être conscientes des réglementations sur la protection des données et de leur impact. Ces règlements sont complexes et peuvent entraîner de lourdes sanctions.

Pour en savoir plus sur JD Edwards, visitez notre page d’insights sur JD Edwards, où vous pouvez accéder à des livres blancs, webinaires, fiches techniques et bien plus encore.

Pour en savoir plus, auprès des experts à Syntax et Q Software. Regardez le webinaire à la demande, Les impacts des règlements sur la protection des données sur JD Edwards EnterpriseOne.