Contrairement à ce que vous pourriez entendre, Zero Trust (ZT) n’est pas du vaudou. Ce n’est pas un secret de magie noire que personne ne peut déchiffrer. Au fond, l’architecture Zéro Confiance (ZTA) prend un ensemble de contrôles complexes et les rend réalisables. Sans couture. Et votre parcours Zéro Confiance commence avec votre ERP.

Démystifions la confiance zéro

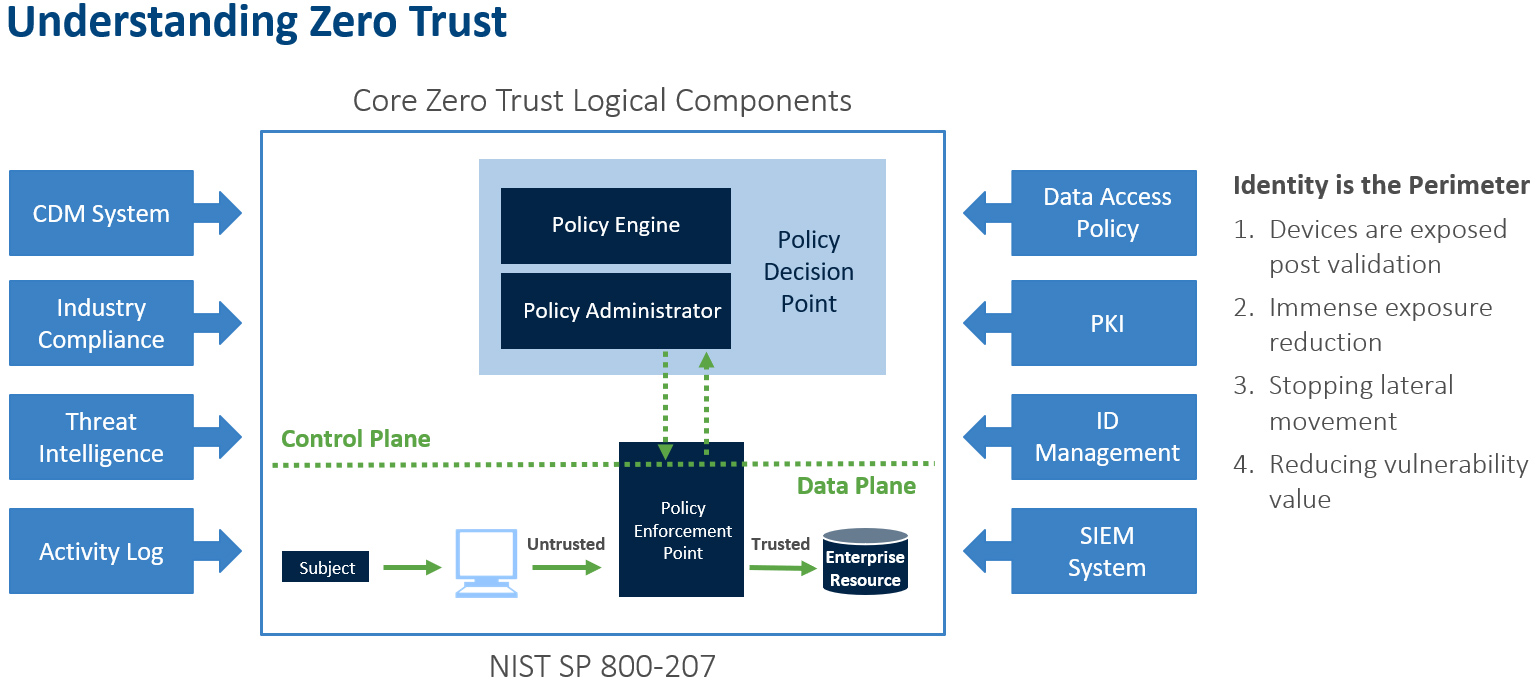

Le National Institute of Standards and Technology (NIST) propose des lignes directrices de conformité pour Zero Trust sous les 800-53, 800-171 et 800-207. Mais peut-être que pour simplifier, on pourrait regarder un visuel de base pour comprendre ZTA.

Traditionnellement, l’infrastructure d’une entreprise utilisait la sécurité réseau basée sur le périmètre. Mais cela ne fonctionne pas face aux conceptions de plus en plus complexes d’aujourd’hui, qui pourraient exploiter plusieurs réseaux interconnectés avec des appareils distants et/ou mobiles ainsi que des services infonuagiques. En comparaison, ZT n’est pas une architecture unique, mais un ensemble de principes directeurs pour le flux de travail, la conception système et les opérations, qui peuvent être utilisés pour améliorer la posture de sécurité de n’importe quel niveau de classification ou de sensibilité.

La transition vers ZTA est un parcours sur la façon dont une organisation évalue les risques dans sa mission, et cela ne peut pas se faire simplement par un remplacement complet de la technologie. Cela dit, de nombreuses organisations disposent déjà d’éléments d’une ZTA dans leur infrastructure d’entreprise. Les organisations devraient chercher à mettre en œuvre progressivement les principes de zéro confiance, les changements de processus et les solutions technologiques qui protègent leurs actifs de données et leurs fonctions d’affaires selon les cas d’utilisation. La plupart des infrastructures d’entreprise fonctionneront en mode hybride zéro trust et périmètre tout en continuant d’investir dans des initiatives de modernisation informatique et d’améliorer les processus d’affaires de l’organisation.

Ce n’est plus sécuritaire

Même si vous avez acquis le meilleur lors de la construction de votre réseau, il y a de fortes chances que votre système hérité ait besoin d’une mise à niveau pour maintenir la sécurité. Zero Trust peut réduire votre risque en diminuant la surface d’attaque potentielle de votre réseau, en fonction de l’identité des personnes autorisées à accéder au réseau.

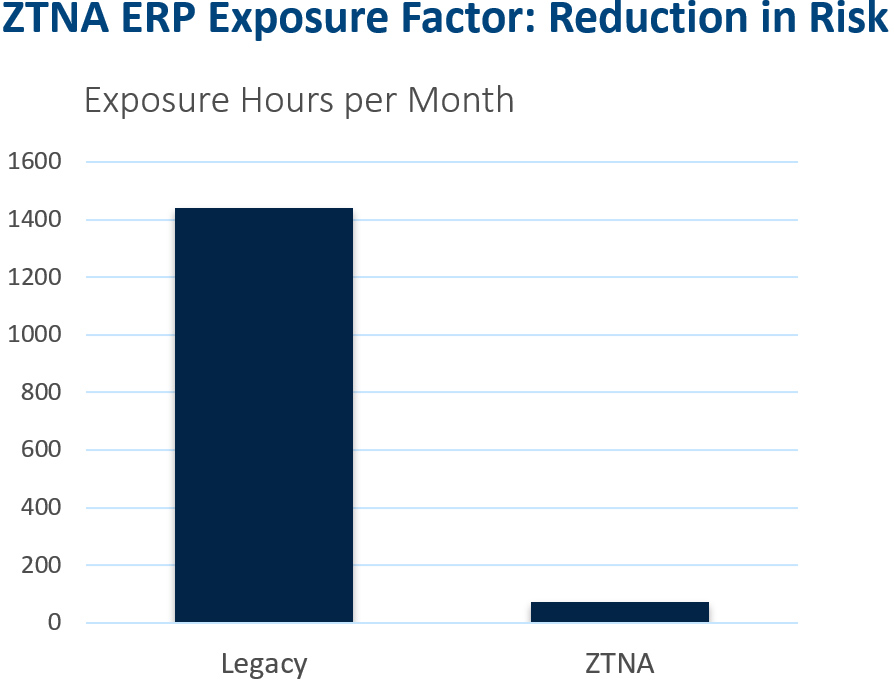

Voici un exemple :

Le graphique ci-dessus montre un Legacy/MPLS/VPN pour ERP contre ZTNA pour ERP. Vous pouvez voir comment ils se comparent.

| Héritage/MPLS/VPN pour l’ERP | ZTNA pour ERP |

| Un système ERP est exposé sur VPN/MPLS à 3000 actifs réseau employés et non-employés 24x7x365. | Un ERP est exposé à un système client via un seul port utilisé et autorisé avant la connexion. 200 employés ont accès 5 jours par semaine pendant 6 heures. |

| Avec un taux d’infection de 3% par mois, cela représente 90 systèmes compromis par mois à 16 heures par système, soit 1440 heures de risque extrême. | Avec un taux d’infection de 3% par mois, cela représente 6 systèmes compromis avec une exposition limitée à l’application de 12 heures par système, soit 72 heures de risque modéré. |

| Il y a des points de connectivité tiers. | Il n’y a pas de points de connectivité tiers. |

La clé pour mettre en œuvre ZT pour ERP est SASE

La voie vers le zéro confiance inclut la ZTA pure et une ZTA hybride avec une période indéfinie où les flux de travail ZTA coexistent avec les flux de travail non-ZTA dans une entreprise (telle que définie par le NIST). La clé de cette conception est le Secure Access Service Edge (SASE).

Surnommé par Gartner en 2019, SASE a d’abord été positionné comme une avancée majeure dans le processus de transformation numérique : des services réseau et de sécurité hautement personnalisables, intégrés de façon fluide au tissu d’une plateforme cloud mondiale. Avec un taux d’adoption de 20% attendu d’ici 2023, Gartner a affirmé que la demande pour les capacités SASE « redéfinirait les réseaux et l’architecture de sécurité réseau d’entreprise et remodelerait le paysage concurrentiel ».

Depuis, le terme s’est répandu comme une traînée de poudre dans le domaine des TI et de la sécurité d’entreprise. Alors que les fournisseurs de sécurité réseau et les fournisseurs SD-WAN s’efforcent de se positionner comme leaders de la SASE, les entreprises se retrouvent avec un enchevêtrement assemblé à la hâte de services réseau et de sécurité qui s’approche, mais n’englobe souvent pas complètement, un cadre SASE.

La véritable adoption de la SASE nécessite plus que de regrouper des solutions à point unique existantes — elle exige une réévaluation complète de l’infrastructure réseau d’entreprise. Maintenir un périmètre rigide sur site ne suffit plus à protéger une main-d’œuvre mobile et distribuée, tandis que gérer plusieurs services de sécurité pour protéger une infrastructure hybride peut être coûteux, créer des maux de tête pour les équipes TI à déployer et gérer, et laisser d’énormes lacunes de sécurité.

SASE répond à ces défis en déplaçant le périmètre du réseau des centres de données centralisés vers l’utilisateur. En consolidant les services de réseau et de sécurité réseau et en les livrant à partir d’une seule plateforme native cloud basée sur les principes du Zero Trust, SASE élimine les lacunes de sécurité entre les services, offre aux équipes TI une meilleure visibilité sur l’activité réseau et simplifie le processus de migration vers le cloud.

Zéro confiance et SASE : pas du vaudou, juste une plus grande sécurité

Forum exécutif en cybersécurité sur demande

Notre panel d’experts engageant a discuté de l’état de la cybersécurité, des tendances de l’industrie de la cybersécurité, des raisons pour lesquelles les organisations cybercriminelles se tournent directement vers vos systèmes ERP critiques, de l’authentification multifacteur la meilleure, ainsi que de la protection de vos « joyaux de la couronne » tout en protégeant votre chaîne d’approvisionnement.

Le panel a également discuté des critères utilisés par les entreprises pour évaluer les partenaires en cybersécurité.

À propos de notre expert

Matthew Rogers

CISO, Syntax

Avec une passion démontrée pour simplifier les problèmes complexes avec des technologies simples, Rogers a agi comme conseiller de confiance auprès de PDG, DSI et OSC en cybersécurité en période de crise et de prospérité. Il a été directement impliqué, conseillé, orchestré et/ou fourni des services stratégiques de réponse et de supervision opérationnels pour de nombreuses entreprises de plusieurs milliards de dollars lors de cyberattaques. Il a également conçu, mis en œuvre et doté en personnel des programmes et stratégies de cybersécurité pour l’industrie nucléaire, des sociétés d’hébergement HIPAA de premier plan et des entreprises d’hébergement SAP. De nombreuses entreprises valant des milliards de dollars ont acheté ses services de consultation pour les aider à évaluer et ajuster leur stratégie afin de se défendre contre les menaces techniques actuelles telles que les rançongiciels. Il est également un conférencier populaire sur tous les sujets de cybersécurité, y compris Zéro Confiance.