Les données sont une ressource extrêmement cruciale et sensible pour toute entreprise qui stocke régulièrement des données et renseignements d’affaires classifiés et confidentiels, tels que les dossiers clients, les informations de cartes de crédit et les données financières. En même temps, il est essentiel de comprendre que des données corrompues, erronées ou compromises équivauvent à une perte de revenus, du temps perçu, des clients mécontents ou une baisse de la satisfaction des employés. Dépôts de données sur Oracle Database Les serveurs ont besoin d’une provision de sécurité des données prioritaire pour se protéger contre les failles de sécurité internes et externes.

Les personnes et les processus d’affaires utilisent couramment plusieurs applications et technologies. L’audit des bases de données est essentiel pour la journalisation des applications et la surveillance de la sécurité, car l’accès direct à la base de données peut être utilisé pour contourner les contrôles applicatifs. Par défaut, lors de son installation, Oracle E-Business Suite ne fait qu’auditer et enregistrer un ensemble limité d’informations, incluant :

- Informations de base sur la connexion utilisateur

- Tentatives de mot de passe infructueuses

- Exécution simultanée du programme

- Informations de création et de dernière mise à jour pour la plupart des dossiers

Trace d’audit de la suite E-Business

N’importe quelle table Oracle E-Business Suite peut être choisie pour faire auditer les changements de lignes, et l’audit peut être effectué au niveau des lignes ou des colonnes. Par défaut, les tables ne sont pas auditées. L’audit des tables fréquemment consultées (plus précisément : les tables transactionnelles) peut causer de graves problèmes de performance dans la base de données; par conséquent, l’audit doit être conçu avec soin. Les informations de la piste d’audit sont accumulées et stockées dans des tables de base de données distinctes détaillant les informations des utilisateurs et les types de mises à jour.

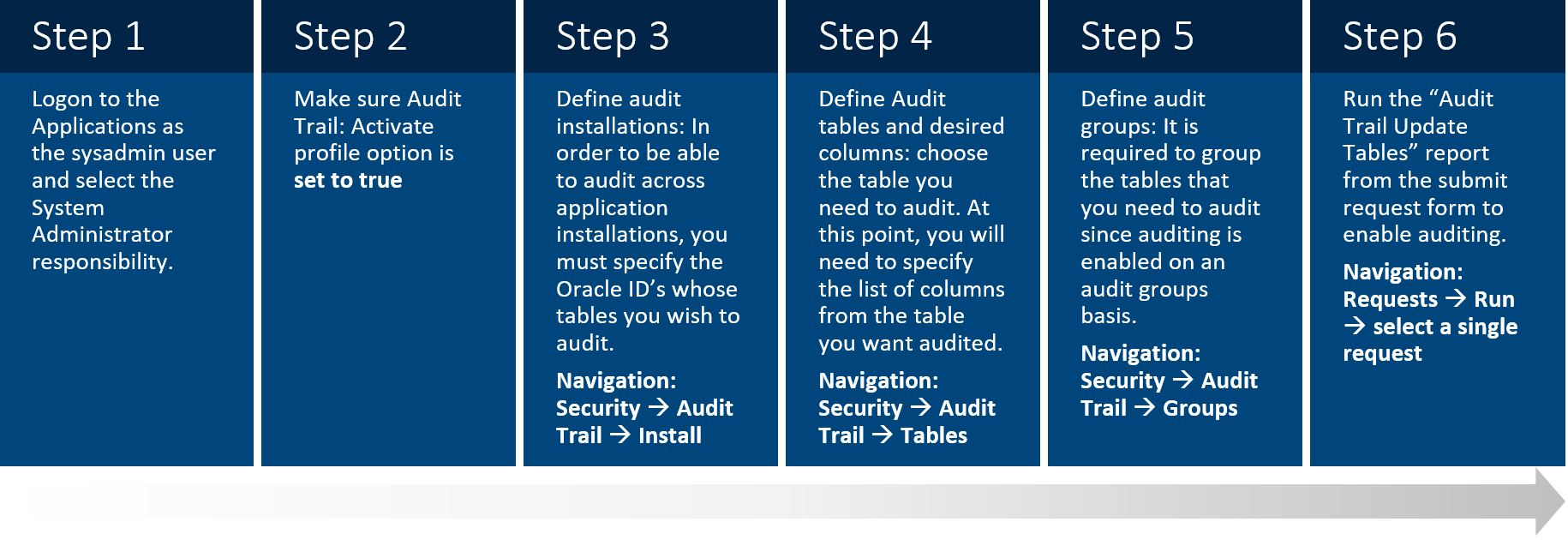

Étapes pour configurer la trace d’audit de la suite E-Business

La fonctionnalité Oracle E-Business Suite Audit Trail ne suit que les insertions, mises à jour ou suppressions; tandis que la capacité native d’audit de la base de données peut aussi suivre les sélections sur les tableaux. Oracle E-Business Suite Audit Trail conserve un historique complet des modifications apportées au niveau des tables et des colonnes. La piste d’audit est rendue possible par une table d’ombre (nom de la table ajouté avec « _A ») de la table auditée et se déclenche sur les colonnes auditées. Un programme concurrent est utilisé pour créer la table d’ombre et les déclencheurs.

Auditer les changements de lignes de données est très gourmand en ressources et peut causer d’importants problèmes de performance de la base de données. Une planification prudente et des révisions par un DBA doivent être effectuées avant d’autoriser toute vérification. Une quantité minimale d’audit devrait être effectuée, et elle devrait se limiter aux données non transactionnelles. Toute vérification des données transactionnelles peut entraîner une dégradation importante de la performance de l’ensemble de l’application. Les tables comportant plus de quelques changements par heure ne devraient pas être prises en compte pour l’audit au niveau des lignes.

Exemple 1 : Étapes pour configurer la trace d’audit de la suite E-Business

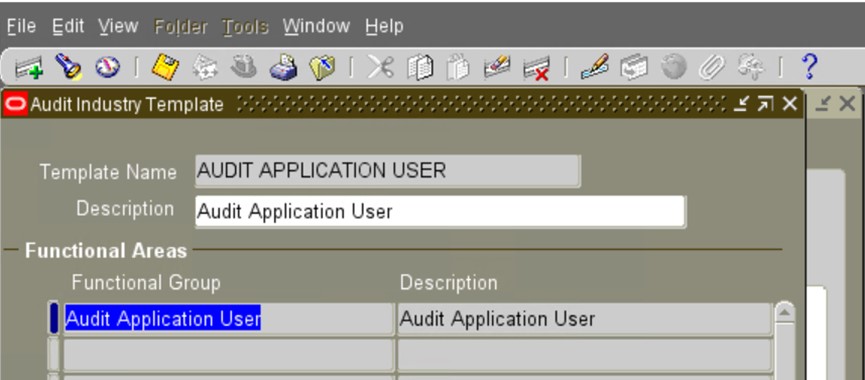

Vous pouvez examiner ce qui a été mis en place pour l’audit. Cette fonctionnalité est réalisée par un arbre de navigation qui commence par le modèle de l’industrie et détaille les groupes, tableaux et colonnes. Avec le navigateur, vous avez une vue approfondie des colonnes qui sont auditées. Une capacité de recherche est fournie pour rechercher dans une table ou une colonne spécifique de l’arbre.

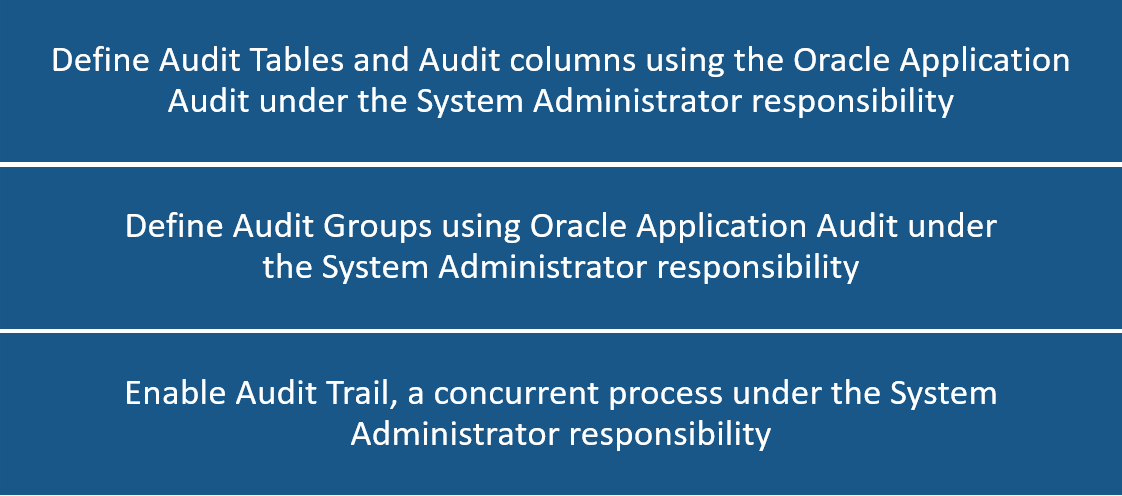

Exemple 2 : Définition des rôles et responsabilités

Arrêter la piste d’audit

Il est nécessaire de définir l’état du groupe d’audit sur « Désactiver-préparer pour archiver », « Désactiver l’audit d’interruption » ou « Désactiver la table de purge » et exécuter le rapport « Tables de mise à jour de la piste d’audit » pour arrêter l’audit.

| Variable | Description |

| Désactiver – Préparer l’archive | Copie les valeurs actuelles de toutes les lignes de la table auditée dans la table d’ombre, puis désactive les déclencheurs d’audit. Cette option nécessite le plus d’espace puisqu’il y a au moins une ligne dans la table ombre pour chaque ligne de la table auditée (et une autre ligne dans la table ombre pour chaque transaction sur la ligne originale de la table auditée). Tu devrais ensuite archiver la table avant de vider la table d’ombre. |

| Désactiver – Audit des interruptions | Modifie les déclencheurs pour stocker une dernière ligne dans la table d’ombre au fur et à mesure que la ligne auditée est modifiée dans la table d’audit (rappelez-vous qu’une ligne donnée dans la table d’ombre représente les données de la ligne auditée avant une mise à jour). Les inserts ou modifications supplémentaires ne sont plus audités. La table fantôme croît ensuite lentement, et les données peuvent être consultées par les vues d’audit existantes. |

| Désactiver – Tableau de purge | Ça supprime les déclencheurs d’audit et les vues et supprime toutes les données de la table d’ombre. |

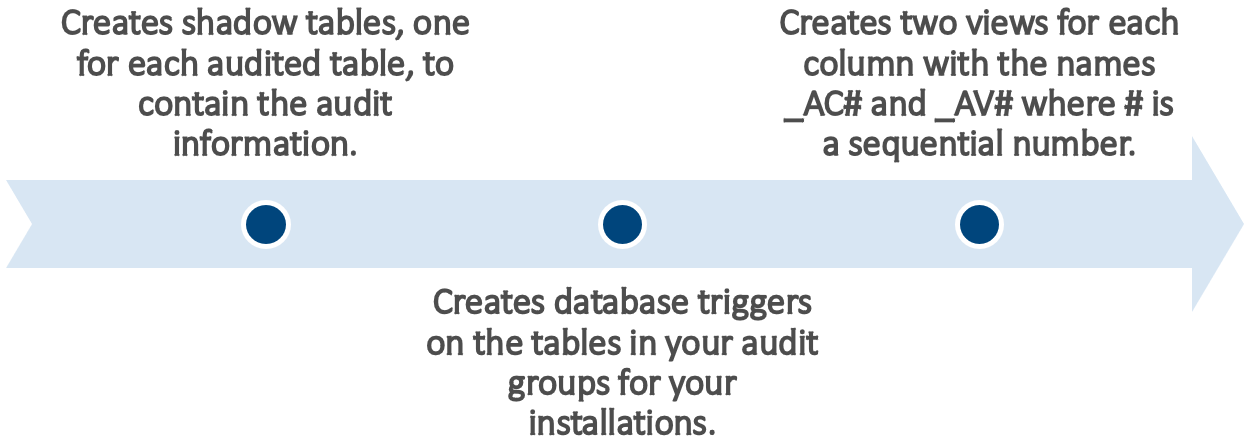

Exemple 3 : Descriptions des variables

Les définitions des traces d’audit (et l’audit) n’entrent en vigueur qu’une fois que le rapport des tables de mise à jour des traces d’audit a été publié. Si des modifications sont apportées aux définitions par la suite, le programme doit être réexécuté. Pour soumettre simultanément la demande des tables de mise à jour des traces d’audit, il est suggéré d’utiliser le formulaire standard de soumission (Soumettre des rapports). À l’exécution, la requête concurrente de la Table de mise à jour des traces d’audit effectue les tâches suivantes :

Exemple 4 : Tâches effectuées après une demande simultanée

Partager un exemple – Comment activer la piste d’audit sur Oracle E-Business Suite

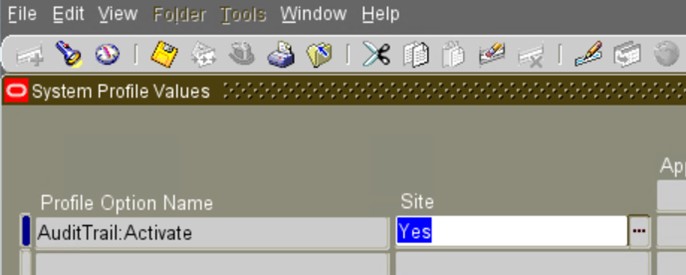

a) Définir l’option de profil de trace d’audit :

L’option de profil système « AuditTrail :Activate » doit être définie sur Oui, la valeur par défaut pour « AuditTrail :Active » est nulle (ce qui correspond à Non).

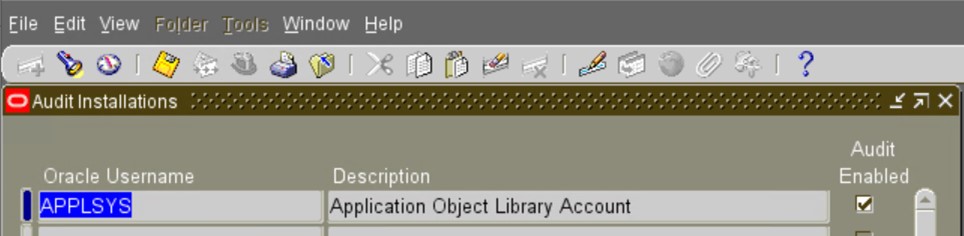

b) S’assurer que l’audit de l’application est activé :

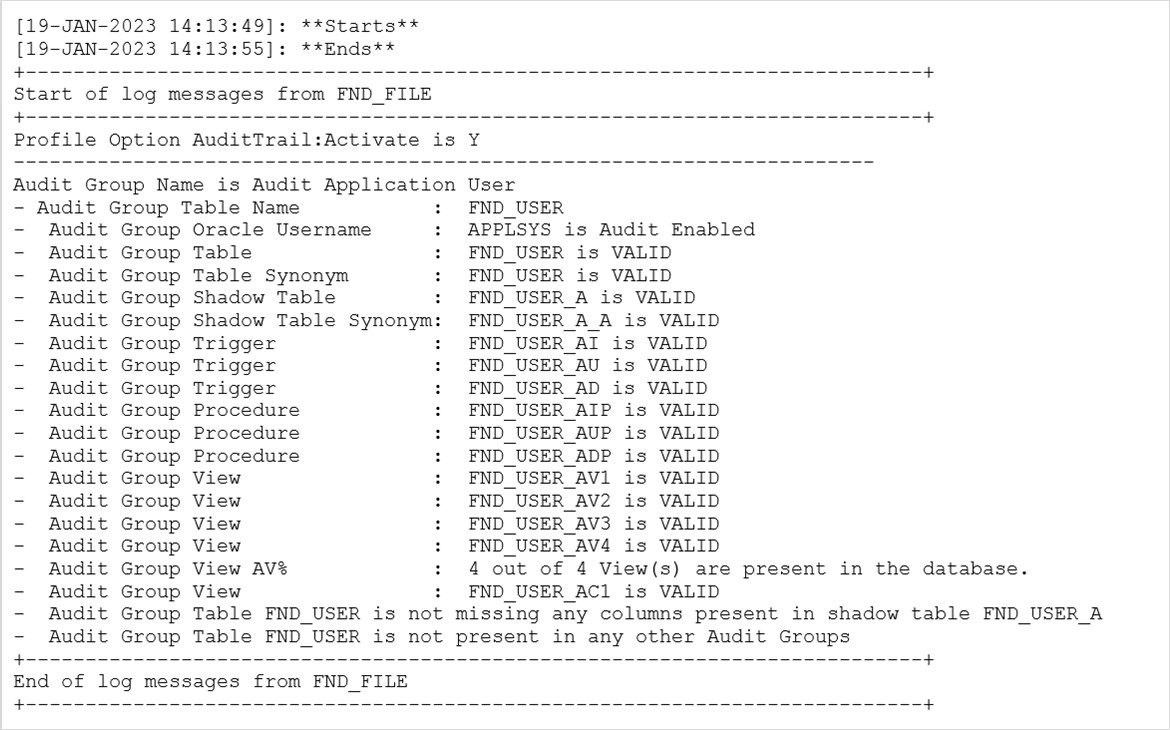

En prenant un exemple de la table FND_USER dont le propriétaire est APPLSYS, vous devriez faire une requête sur APPLSYS pour vous assurer que l’audit est activé.

Naviguez jusqu’au menu administrateur système Sécurité/AuditTrace/Installation.

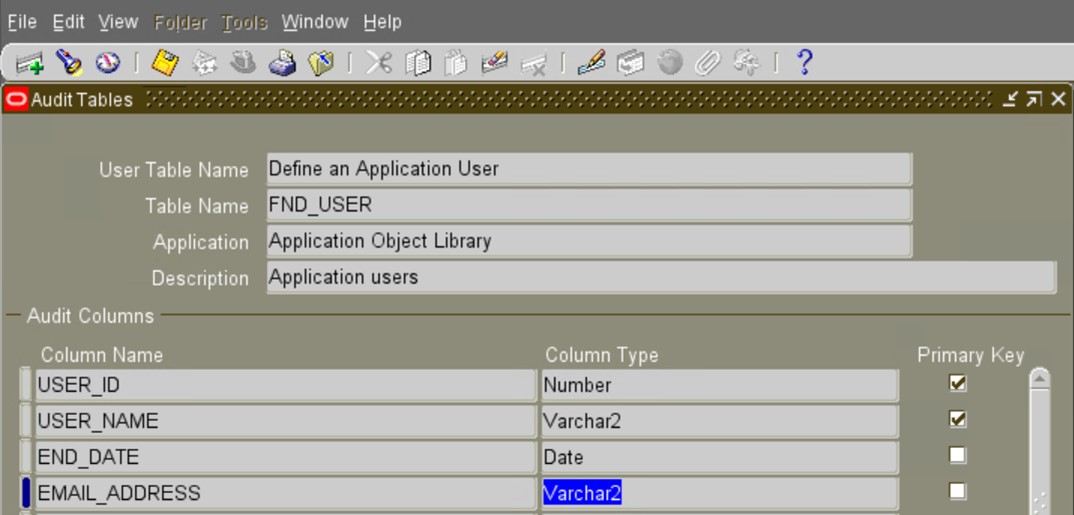

c) Définir les tables d’audit et ajouter les colonnes souhaitées sur lesquelles vous souhaitez activer la trace d’audit.

Naviguez jusqu’au menu administrateur système Sécurité/AuditTrace/Groupes.

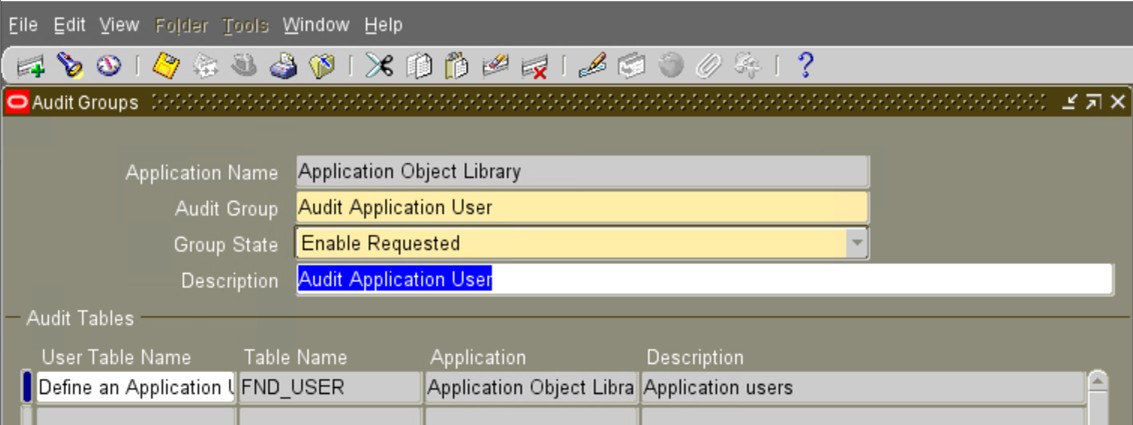

d) Créer un nouveau groupe d’audit et des tableaux associés :

Naviguez jusqu’au menu administrateur système Sécurité/AuditTrace/Groupes. Créez le groupe et ajoutez les tables d’audit au groupe [vous pouvez ajouter plus d’une table si vous le souhaitez].

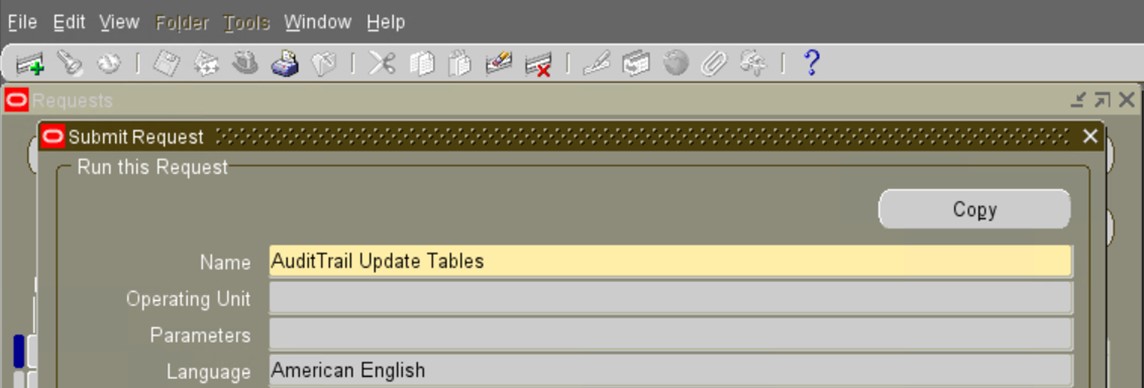

e) Exécuter le programme concurrent « Tableaux de mise à jour AuditTrail » :

L’exécution de cette requête créera les tables d’audit et les déclencheurs qui gèrent les données d’audit.

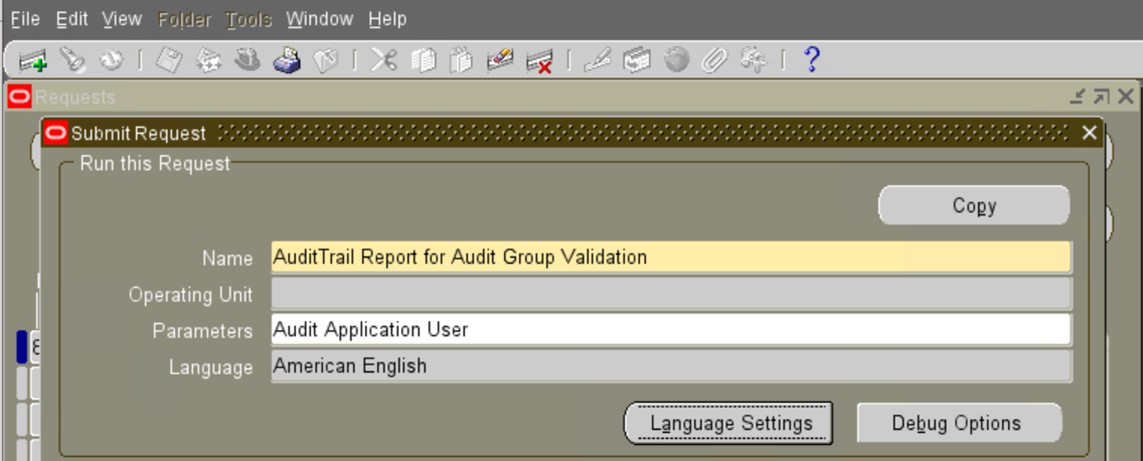

f) Exécuter la requête concurrente « Rapport d’AuditTrace pour la validation du groupe d’audit » afin de valider le succès de la création de la table d’audit/déclencheur.

g) Définir un modèle industriel contenant le groupe d’audit :

Naviguez jusqu’au menu Administrateur système Sécurité / Trace d’audit / Modèle de rapports de trace d’audit / Modèle de l’industrie de l’audit.

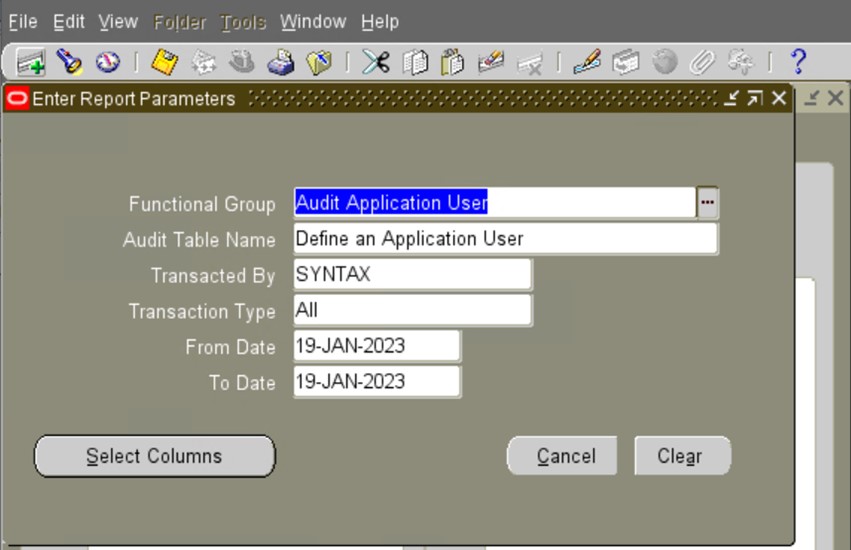

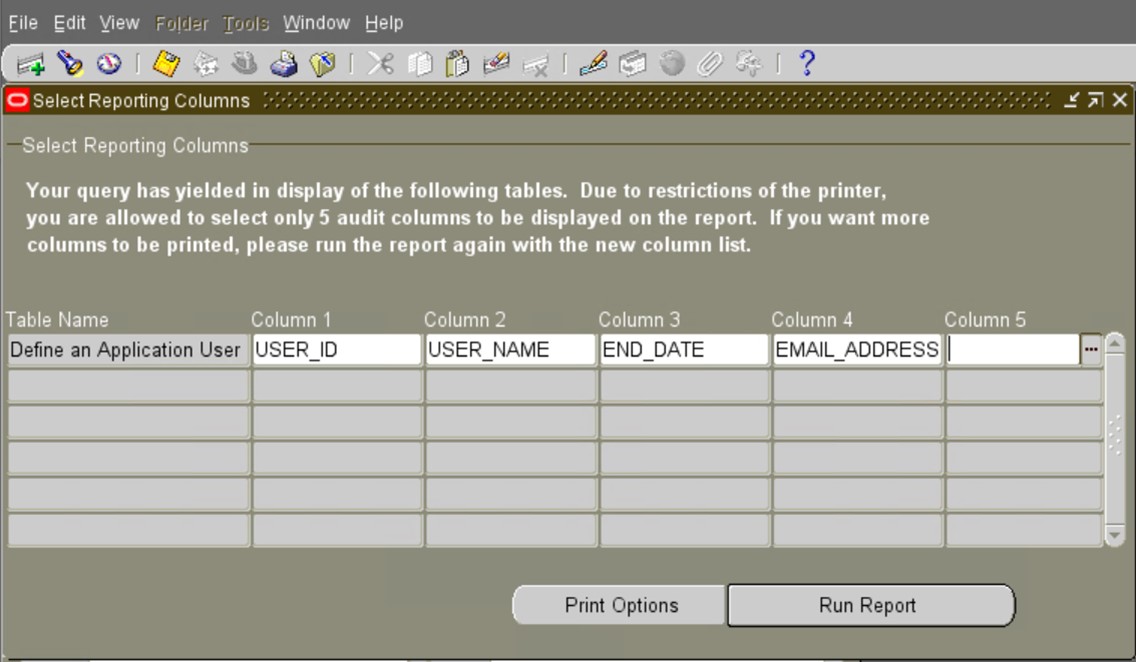

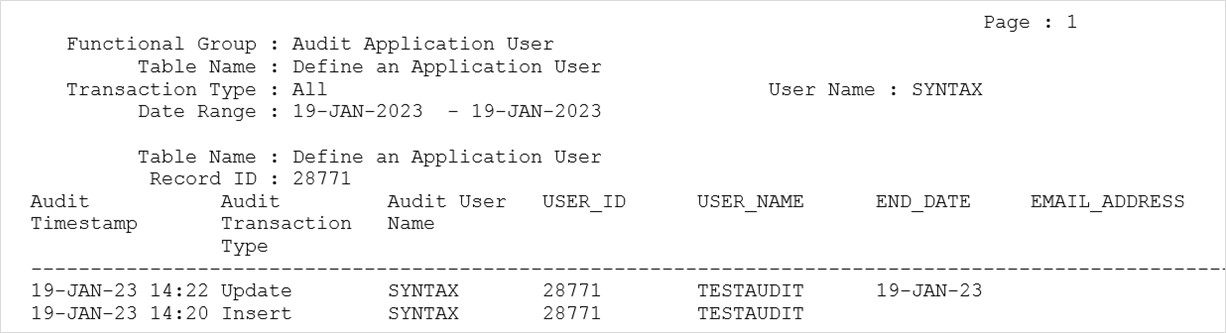

h) Créer un nouvel utilisateur et « terminer » l’utilisateur pour tester la trace d’audit en exécutant le rapport d’audit.

Naviguez jusqu’au menu Administrateur système Sécurité/ Trace d’audit/ Rapports de trace d’audit/Rapport d’audit.

Il soumettra le programme concurrent « Rapport de la piste d’audit » dont les résultats pourront être utilisés pour les rapports d’audit.

Élaborer la bonne stratégie d’audit pour la suite Oracle E-Business

Bien que l’audit soit relativement peu coûteux, il est conseillé de limiter autant que possible le nombre d’événements audités. Cela aide à minimiser l’impact sur la performance sur l’exécution des états audités et la taille de la piste d’audit, facilitant ainsi l’analyse, l’examen et la compréhension des résultats de l’audit.

Utilisez les lignes directrices générales suivantes lors de l’élaboration d’une stratégie d’audit :

- Ayez une compréhension claire des raisons et de l’objectif afin d’éviter des audits inutiles.

- Pour un audit propre, déterminez les types d’activités et le temps nécessaire pour recueillir l’information.

- Auditer uniquement les activités ciblées dans la base de données afin de réduire l’administration de la trace d’audit.

- Archivez les dossiers d’audit et effacez la piste d’audit après la collecte des informations requises.

- Créez un ou plusieurs index de la table fantôme pour accélérer la génération de rapports.

Note : Les indices diminuent la performance lors de l’audit des transactions, donc les indices devraient être retirés de la table fantôme une fois les rapports terminés. Une autre alternative consiste à transférer les données d’audit vers un magasin de données opérationnel à des fins de rapports.

Conclusion

Oracle E-Business Suite dispose d’un mécanisme d’audit appelé Audit Trail. Audit Trail permet aux administrateurs de gérer et de tenir un compte rendu des changements : ce qui a changé, qui l’a modifié et quand cela a été modifié. Cette fonctionnalité incroyable possède une histoire complète de modifications apportées au niveau de la table. Avec Audit Trail, il est facile de déterminer comment une ligne ou un élément de données particulier a acquis sa valeur actuelle. La plupart des informations sur le terrain; incluant des champs de caractères, de chiffres et de date; Il peut aussi être facilement suivi pour obtenir des informations supplémentaires qui pourraient avoir une importance pour l’entreprise.

Syntax offre des services de consultation complets pour les bases de données et applications ERP de pointe, permettant aux entreprises de tirer parti de notre connaissance approfondie pour neutraliser cette menace importante pour les opérations commerciales. Nous aidons les entreprises à sécuriser leurs applications les plus importantes et les plus importantes grâce à des audits de sécurité détaillés et des recommandations concrètes.